Lieber Tobias, wie würden Sie CyberTrap in drei schlagfertigen Worten beschreiben?

Last Line of Defense!

Stellen Sie sich bitte kurz vor und erzählen Sie uns gerne etwas über Ihren Hintergrund.

Nach meinem Studium der Informatik habe ich nahezu 20 Jahre bei Sun Microsystems mich mit den Internas des Unix Betriebssystems Solaris beschäftigt. Durch tiefgehende Analysen von Problemen im Betriebssystem und Netzwerk und die Suche nach Bugs in Solaris habe ich meine Kenntnisse über Betriebssysteme erweitern können. Dieses Wissen hat mich zur CyberTrap gebracht: hier überwachen wir Angreifer und Tools auf Betriebssystemebene, um Angriffstechniken und Absichten der Angreifer offenlegen zu können. Seit drei Jahren bin ich bei der CyberTrap als Solution Architect und Sales Engineer tätig.

Was zeichnet CyberTrap aus?

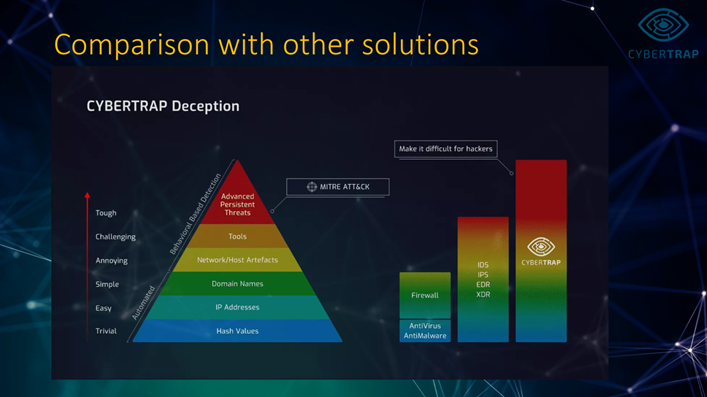

Die CyberTrap zieht eine weitere Säule in die Security ein. Täuschungsstrategien kennt man aus vielen Bereichen: Selbst in der Natur sind sie zu finden, und die Kriegsführung ist leider wohl der größte Verwendungsbereich. Die MITRE ist ebenfalls ein großer Verfechter von Deception in der IT und mahnt regelrecht dazu, diese Taktik nicht ungenutzt zu lassen. Den Begriff des „Hacker Engagement“ [MITRE] finde ich dafür sehr treffend. Wir drehen dabei genau das um, was die Säule der „Prevention“ macht: CyberTrap bietet dem Angreifer unterschwellig Systeme an, die er auskundschaften und nutzen kann. Sie erscheinen ihm als der zentrale Fileshare-Server, ein Datenbankmanagement-System oder eine SAP-Instanz. Es handelt sich dabei auch um echte Systeme, jedoch haben sie keinen Nutzen in der Produktion. Stattdessen verfügen sie um eine Monitoring-Komponente, die den Angreifer und seine Tools beobachten und entlarven.

Wie hilft CyberTrap Unternehmen?

Mit dem Einsatz unserer Deception Technologie verschafft man sich zusätzliche Sicherheit. Zunächst verbessern wir mit echten Alarmen in einem frühen Angriffsstadium (Reconnaissance) die Intrusion and Threat Detection. Wir erweitern mit unseren Fallensystemen die Angriffsoberfläche der Unternehmen um Systeme, die keine Relevanz für die Produktion haben und von den normalen Benutzern auch nicht benötigt und verwendet werden. Gibt es also Aktivitäten auf unseren Systemen, dann resultieren daraus echte Alarme, die vorrangig behandelt werden müssen.

Durch die Alarme in früher Angriffsphase verkürzen wir die Dwell Time, also die Zeit, bis wir als Verteidiger gewahr werden, dass wir einen Angreifer in unserem Netz haben. Wir gewinnen also Zeit.

Außerdem wenden wir Schaden von den Produktivsystemen ab, wenn der Angreifer sein Unwesen auf unseren Fallensystemen betreibt. Wir können ihn dabei beobachten und verstehen, was seine Absichten bei dem Angriff sind. Allgemein formuliert erstellen wir damit Threat Intelligence.

Es hängt nun von der Verteidigungsstrategie des Unternehmens ab, ob sofort auf die CyberTrap-Alarme per SIEM, SOAR und XDR auf die IOCs automatisiert reagiert werden soll und der Kunde damit die verbesserte Detection nutzt, oder ob er zusätzlich die Vorgehensweise und die Absicht des Angreifers bestimmt, um sich dagegen besser abzusichern.

Was sehen Sie vielleicht etwas anders als vorherrschende Meinungen im Bereich Cyber-Security?

Es herrscht hier und da die Meinung, dass auf Deception basiertes Hacker Engagement erst ab einem gewissen Reifegrad sinnvoll ist. Das sehe ich überhaupt nicht so. Zum einen werden grundlegende Security-Maßnahmen häufig schon als Bordmittel ausgeliefert. Zum anderen benötigt Hacker Engagement keine anderen Komponenten, die installiert werden müssen. Es wird eine weitere Säule zu den klassischen in der Security eingezogen: traditionell haben wir Prevent, Detect und Respond. Wir führen mit Engage als Methode und Deception als dahinterstehende Strategie eine komplett neue zusätzliche Technologie ein. Und den Vorteil der echten Alarme – und das schon in einer frühen Angriffsphase – sollte niemand ungenutzt lassen.

Sollte ein Kunde einen bestimmten Cybersecurity Reifegrad besitzen, um Deception Technologien erfolgreich einsetzen zu können?

Wie im Zusammenhang mit der vorangegangenen Frage schon schon gesagt: nein. Sollte der Kunde schon (Security-) Dienste ausgelagert haben, so kann er auch bei CyberTrap auf einen Managed Service zurückgreifen: von der Installation, Konfiguration über den Betrieb und vor allen Dingen die Analyse im Alarmfall kann er auch Deception als einen Cloud-basierten Service nutzen. Und er könnte sogar im konkreten Einbruchsfall Deception kurzfristig hinzufügen – nur zeigt die Erfahrung, dass häufig bereits ein Schaden in Form von kompromittierten Systemen oder verschlüsselten Daten vorliegt und alle Konzentration auf die Restauration oder gar Neuinstallation gesteckt wird.

Wie geht es weiter – Was steht bei Euch technisch auf der Roadmap, was habt Ihr Euch vorgenommen?

Zunächst steht die Weiterentwicklung unseres zentralen Produktes, die CyberTrap Deception Technologie im Vordergrund: wir werden mit „Cases“ die Analyse von Alarmen und Events automatisieren und den Security Engineers dadurch Arbeit abnehmen. Auch werden wir „Stories“ anbieten, um die Konfiguration des Environments zu beschleunigen. Dabei handelt es sich um vorgefertigte Deception-Umgebungen für bestimmte Zwecke. Auf den Decoys werden KI-generierte gefälschte Daten abgelegt, die kundenspezifisch sind und den Hacker beschäftigen.

Wenn Sie eine E-Mail an alle CISOs schicken könnten, um ein Sicherheitsproblem anzusprechen – was würden Sie wählen?

Nutzen Sie in Ihrer IT Security Täuschungsstrategien zu Ihrer Verteidigung, die in der kriegerischen Verteidigung schon lange erfolgreich angewendet werden. Ziehen Sie mit diesem Hacker Engagement eine weitere Säule in Ihre Security ein!