Hallo zusammen,

Rubrik geht an die Börse – da haben wir mal einen Blick in den IPO Prospekt geworfen. Von 3100 MA arbeiten 1300 in Marketing und Vertrieb, also jede/r Dritte.

Auf der einen Seite erschreckend viele, auf der anderen deutlich weniger als bei Darktrace zum Zeitpunkt des Börsengangs – da waren es zwei Drittel aller Mitarbeitenden. Dazu kommen natürlich noch die Heerscharen an Verkäufern bei den Channel Partnern, was dann insgesamt die > 70% Ausgaben für Marketing + Vertrieb erklärt.

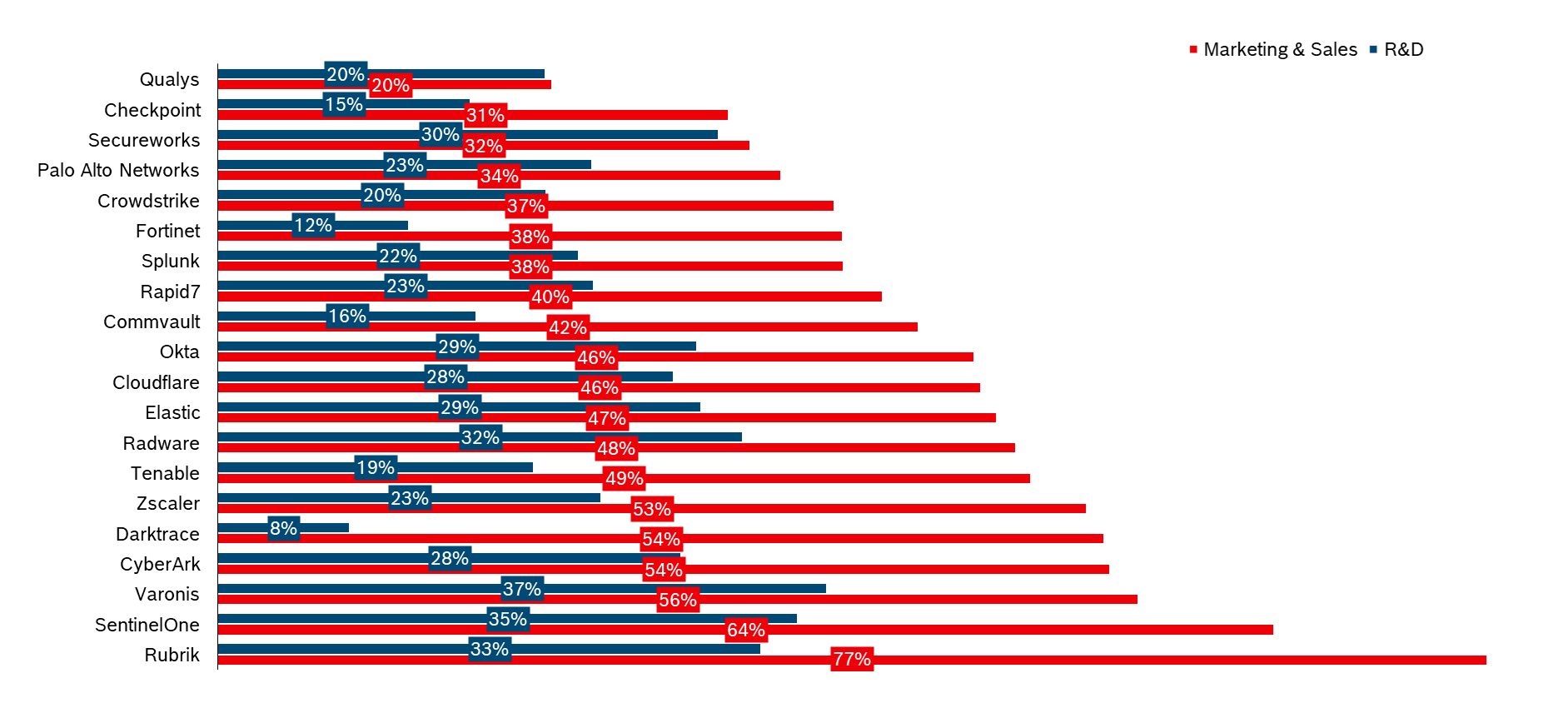

Hier eine relativ aktuelle Auswertung von börsennotierten Security-Anbietern (Quelle: Geschäftsberichte, Rohdaten stelle ich gerne zur Prüfung zur Verfügung).

Dargestellt sind die Ausgaben für Marketing+Vertrieb in rot, die Ausgaben für Entwicklung in blau, jeweils als % des Umsatzes bezogen auf die letzten 12 Monate, für die die Angaben veröffentlicht wurden. Beispiel Tenable: Satte 49% des Umsatzes flossen in Marketing+Vertrieb, immerhin 19% in die Produktentwicklung.

Es zeigt sich, dass die Ausgaben für Marketing+Sales flächendeckend die Investitionen in die Produktentwicklung übersteigen.

Tendenziell würde ich sagen, dass bei großen Firmen die Vertriebsaufwendungen prozentual geringer sind als bei den kleineren. Aber selbst Splunk oder Fortinet müssen nach ~20 Jahren am Markt immer noch mehr als ein Drittel Ihres Umsatzes in Werbung und Verkauf stecken. Ein klares Zeichen für den starken Wettbewerb am Markt. Ansonsten würde wohl auch XM Cyber keine Anzeigen in meinem geliebten Hamburger Abendkäseblatt schalten, das ist ja schon fast eine Verzweiflungstat 😉.

Wer fehlt in der Aufstellung? Natürlich neben privaten Unternehmen die Riesen der Branche, die Security als Nebengeschäft betreiben (insb. Microsoft, Google, Cisco, IBM oder auch Player wie Akamai). Da fehlen zumindest mir vergleichbare Zahlen für die Security-Sparten, obwohl Microsoft natürlich mit ~25 Mrd. USD Security-Umsatz ca. 3x so groß ist wie Palo Alto oder ca. 8x so groß wie Crowdstrike. Insgesamt fällt aber auf: Die Marketing+Sales Ausgaben sind deutlich geringer, wenn man nicht nur Security im Angebot hat, und das gilt nicht nur für unseren Lieblingsmonopolisten Microsoft.

Überschlagsrechnung als etwas provokante Hypothese:

- Weltmarkt für Cybersecurity 150-200 Mrd. EUR pro Jahr

- Davon verraucht ein Drittel auf dem Vertriebsweg in Form von z.B. Google-Ads, Whisky-Tasting-Events und Verkaufsprovisionen, also ca. 50 Mrd. EUR

- Es gibt global schätzungsweise 200.000 Zielunternehmen und öffentliche Stellen im Enterprise-Geschäft (Gartner gibt an, dass der TAM für ihr IT-Research bei 180.000 Kunden liegt)

- Somit wird pro Zielkunde ungefähr 250 TEUR/a in Werbung und Vertriebspersonal gesteckt

A propos Darktrace: Die werden voraussichtlich von der Private Equity Firma Thoma Bravo übernommen. Das wäre dann das 28. Cybersecurity-Portfolio-Unternehmen von Thoma Bravo (darunter u.a. Delinea, Entrust, Forgerock, Imprivata, Ping, Proofpoint und Sophos).

Mal sehen, ob das irgendwann eine große integrierte Plattform wird, oder die Synergien sich weiter auf den Vertrieb beschränken. In kleinerem Maßstab verfolgt Istari einen ähnlichen Ansatz (bekannte Namen in den Portfolio-Unternehmen u.a. Armis, BlueVoyant, Claroty und Sygnia).

Und hier noch ein paar Stichpunkte aus Anbietergesprächen:

- Data leakage protection / Data classification / Data Security Posture Management / Data Detection & Response (Wow! Den letzten Begriff habe ich zum ersten Mal gehört)

- Automatische Klassifizierung bisher nur für Cloud-Umgebungen (dafür aber alle Plattformen), on premise Klassifizierungslösung noch in Arbeit

- Angeblich hohe Genauigkeit bei der Klassifizierung aufgrund vieler Parameter, die zur Einordnung herangezogen werden (Region, Daten-Art, Kontext)

OASIS Security:

- „Non-human-identity management“ => Also eine Art Privileged Identity Management (PIM) Lösung speziell für Service Accounts, Service Principals, API Tokens, Zertifikate und Schlüssel, die bei Kommunikation zwischen Anwendungen (A2A, M2M) genutzt werden

- Die Lösung automatisiert die Inventarisierung von diesen Identitäten, zeigt Privilegien, Nutzung bei Anwendungen (über Logs), Exposure und Alter auf, priorisiert auffällige Konten und hilft bei der Behebung von Problemen (i.A. Rotation, Entzug von Rechten, Aufsplitten des Kontos oder Löschen des alten Tokens). Die Secrets selbst werden dabei nicht (nochmal) gespeichert.

- Relevantes Problem, wie Vorfälle bei Okta, Microsoft, Mercedes oder Cloudflare zeigen

- Kunden sind u.a. andere große Security-Player

- Mir erscheint allerdings, dass PAM Systeme wie z.B. CyberArk for DevSecOps oder SSH PrivX das auch schon teilweise mit abdecken. Kleinere Kunden helfen sich mit Skripten. Wenn man nur ein Standard PAM mit Secret Vault hat, ist OASIS wahrscheinlich eine gute Ergänzung.

Narrowin:

- Mikrosegmentierung und Netzwerk-Discovery (beides für IT und OT)

- Kleines Schweizer Unternehmen, gegründet 2020, Investment von EnBW

- Plug+Play Firewall-Appliances auf Basis Embedded Linux, ungefähr faustgroß. Also keine klassische Optokoppler-Datendiode wie von Waterfall. Kunde kann auch eigene HW bereitstellen.

- Getrimmt auf Einfachheit und Kosten (deutlich günstiger als die Segmentierungs-FW der etablierten Player): Pro Gerät und Jahr (HW+SW) ab 200-250 EUR

- Einfachste Policy: Controller kann auf Netzwerk zugreifen, aber keine Verbindung von außen auf Endpunkt möglich

- Network-Mapping: Sammlung und Harmonisierung der Netzwerkverbindungen und VLANs über Router, Switches etc.

- Passive Zuordnung von Endpunkten zu Herstellern wie Beckhoff, Siemens o.ä. über Fingerprinting, aber relativ oberflächlich, d.h., kein Schwachstellenmanagement

- Prüfung der Interface-Konfigurationen wie z.B. mehr als 2 MAC-Adressen hinter einem Port

- Kunden v.a. im Bereich kritische Infrastrukturen (Krankenhäuser, Versorger)

Wie immer gilt: Fragen, Anregungen, Kommentare, Erfahrungsberichte und auch gegenläufige Meinungen oder Richtigstellungen gerne per E-Mail.

Viele Grüße

Jannis Stemmann

Der Marktkommentar von Jannis Stemmann

Marktkommentar abonnieren.

Frühzeitig mehr Erkenntnisse gewinnen.

Marktkommentar umfasst Einblicke aus Gesprächen mit Anbietern und Kunden zu Security-Projekten und Vendor-Briefings, Fragen und punktuelle Beobachtungen sowie unpopuläre Thesen in der Security-Community.