Hallo zusammen,

“In preparing for battle I have always found that plans are useless, but planning is indispensable”, sagte Dwight Eisenhower (General und Präsident der USA). In weiten Teilen gilt das auch für Threat & Risk Analysen (TARA): Während die Heat Maps und Tabellenblätter per se nicht ständig als Nachschlagewerk genutzt werden oder selber Angriffe abwehren können wie coole Tools, liegt der Mehrwert im sorgfältigen Durchdenken der möglichen „Was könnte schiefgehen“-Szenarien. Ähnlich wie bei Notfallplänen liegt das Geheimnis bei Risikoanalysen offenkundig im Detailgrad: Zu generisch => Nutzloses Papier; zu ausführlich => Drehbuch mit 1000 Seiten, schon an Tag 1 veraltet.

Risikoanalysen nehmen in meiner Wahrnehmung in der Security-Welt den gleichen Platz ein wie bei Ingenieuren Failure Mode & Effect Analysen (FMEA):

- Unbeliebt als Arbeitsaufgabe

- Theoretische Papiermonster

- Anstrengende Teamdiskussionen unter rechthaberischen Experten über irrelevante Details („Ist die Eintrittswahrscheinlichkeit 0,01% oder 0,05%)?

- Jede Menge peinlicher Fragen à la „Warum habt Ihr da nicht früher drüber nachgedacht?“

- Ein Haufen Aufgaben im Nachgang

- Garantiert spaßbefreit

- Und gleichzeitig ungeschlagen dabei, kosteneffizient Problemen vorzubeugen.

FMEAs werden sowohl in der Entwicklung, als auch für die Produktion oder weitere Schritte im Lebenszyklus ausgearbeitet und dienen dazu, mögliche Probleme bei Design und Fertigungsprozessen vorherzusehen und rechtzeitig Änderungen in Konstruktion bzw. Herstellung einfließen zu lassen. Die Ergebnisse sind die Basis für Simulations- und Testpläne. Das Ganze muss natürlich bei jeder Produktänderung (Change) und neu aufgetretenen Problemen (z.B. einer Kundenbeschwerde) aktualisiert werden. Sound familiar?

Lahm oder lässig: Der Stellenwert von Risiko- und Bedrohungsanalys(t)en könnte allerdings besser sein. Wir alle lieben es, der heroische und geniale Retter1 zu sein, der den Rest der Organisation in letzter Sekunde aus eigentlich unlösbaren Zwickmühlen befreit. Und wir bewundern die echten HackerHacker, die es doch irgendwie schaffen, unser SOC auszutricksen. Pen Tester, Red Teamer, Incident Responder, Feuerwehrleute: Spannende Jobs, permanent im spicy mode of life.

Für die Kellerkinder, die nach mehrtägigen Denksportkraftakten eine Zeile in der Risikoanalyse ergänzt oder penibel eine Aufgabe in der OPL abgearbeitet haben, gibt es im Normalfall hingegen keinen Applaus (oder nur solchen, den man spendet, weil es gut für die Teamkultur ist und gerade jemand zuschaut). Wie meist im Leben gilt, dass die Zahlungsbereitschaft für Prävention geringer ist als für Therapie. Dabei haben diese meist bleichgesichtigen KollegInnen und ihre Exceltapeten wahrscheinlich genauso viele Security-Brände verhindert, wie die vorgenannten Berufsbilder.

Passend zu diesem Plädoyer für Risikoanalysen und -analystInnen kommt ein praktisches Beispiel zur TARA eines Produktionsnetzwerks (inkl. Servern, SPS, MES) vom VDMA, noch frei verfügbar. Hervorragend gemacht, mit ~50 Bedrohungsszenarien gem. MITRE ATT&CK und STRIDE-Kategorien, die jeweils gem. IEC 62443 eingeschätzt wurden. Top 1 Maßnahme zur Risikominderung war in dem (vermutlich realen Beispiel) Netzwerksegmentierung, gefolgt von Privileged Account Mgmt.

Clorox verklagt den Managed Service Anbieter Cognizant auf 380 Mio. USD Schadenersatz, weil Cognizant fahrlässigerweise für Kriminelle Zugriffe auf die Systeme von Clorox eingerichtet hatte, die zu einem großen Vorfall geführt haben.

- Dabei wurde durch Cognizant keine Identitätsprüfung vorgenommen, ein Anruf beim Servicedesk reichte den Angreifern aus, um Nutzerkonten inkl. Passwörtern und MFA Reset zu bekommen.

- In der Anklageschrift finden sich Aufnahmen von Telefongesprächen dazu:

-

- Cybercriminal: I don’t have a password, so I can’t connect.

- Cognizant Agent: Oh, ok. Ok. So let me provide the password to you ok?

- Cybercriminal: Alright. Yep. Yeah, what’s the password?

- Cognizant Agent: Just a minute. So it starts with the word “Welcome…”

- Der geforderte Schadenersatz entspricht ca. 5% des Jahresumsatzes von Clorox oder roundabout dem Gewinn eines durchschnittlichen Jahres. Aus dem Geschäftsbericht: „We quickly restored operations, fully rebuilt supply and distribution, and recovered the vast majority of the market share we lost from the cyberattack.”

- Der Dienstleister scheint mit den Vorwürfen nicht ganz happy zu sein, aus dem offiziellen PR Statement: „It is shocking that a corporation the size of Clorox had such an inept internal cybersecurity system to mitigate this attack.”

Sehr gut lesbarer Beitrag eines Incident Handlers bei einer US Bank zu Unterschieden bei Vorfallsanalysen zwischen On Prem und AWS EC2 VM Umgebungen (stellvertretend für Cloud Compute Instanzen), Lesezeit ~15 Min.

Beispiele daraus:

- Bei AWS benötigen Angreifer für Privilege Escalation keine Exploits, sondern im Normalfall reicht die Associated IAM Role + API Calls aus

- Datenexfiltration taucht nicht zwangsläufig in den VPC Flow Logs auf, sondern kann am schnellsten + spurlos über S3 Kopien erfolgen.

Microsoft macht das Bundle nochmal attraktiver: Ab jetzt ist Defender Threat Intelligence (wurde mal von RiskIQ übernommen) jetzt für alle Defender Kunden ohne Mehrkosten inkludiert.

Listenpreise waren locker im fünfstelligen Bereich – die Anzahl der Kunden konnte man gefühlt aber an einer Hand abzählen.

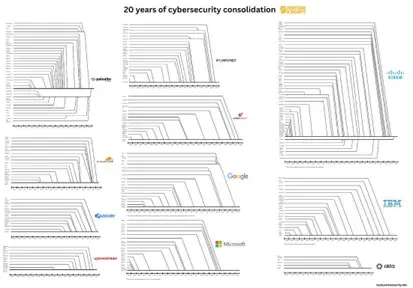

Konsolidierung im Security Markt: Aus 200 Anbietern wurden 11 (s. anbei Grafik von Ventures in Security) – zum Glück gibt es noch ~7000 andere.

Das beste Geschäftsmodell im Securitymarkt ist wahrscheinlich doch nicht, Firewalls zu verkaufen. Sondern ein Startup zu gründen (oder früh in eines zu investieren) und dann der zügige Exit zu einem astronomischen Multiple an eine der „Plattformen“.

Wer genau das vorhat, oder jemand kennt, der/die das vorhat: Gerne bei mir melden. Wir suchen gerade im Auftrag eines europäischen Investors nach mittelgroßen Security-Unternehmen (idealerweise 25-75 MA) in den Bereichen GRC, SOC und Beratung.

Damit dann die Überleitung zu den noteworthy M&A News:

- SentinelOne kauft Prompt Security für 250 Mio. USD: Quasi ein EDR für AI, inklusive Discovery von KI-Anwendungen, Einstellung von Unternehmensrichtlinien, Erkennung und Block von Angriffen wie Prompt Injection sowie MCP Gateway Funktionalität

- Netzwerkmonitoring + ZTNA Anbieter Netbrain Technologies geht für 750 Mio an Blackstone

- SecurityBridge baut das SAP Security Portfolio weiter mit Cybersafe (SSO für SAP) aus

- KnowBe4 sammelt nochmal 1,5 Mrd. USD über den Anleihemarkt ein. Der Awareness-/Phishing-Leader ging vor ein paar Jahren für knapp 5 Mrd. USD an Vista Equity

Notizen aus Anbietergesprächen:

Sophos (Update):

- Wollte mir mal anschauen, wie weit die Integration mit Secureworks gediehen ist

- Secureworks ist/war ein MSSP mit einer eigenen XDR-Lösung („Taegis“ Plattform) und hatte eine starke Kundenbasis in den USA, im Durchschnitt deutlich größere Anzahl Endpunkte als die MDR Kunden von Sophos (beeindruckende ~35.000, davon natürlich relativ wenige im Enterprise-Segment)

- Secureworks Taegis kann man wahrscheinlich am ehesten als XDR-basierten MDR Service bezeichnen:

-

- EDR + Log-/Eventdatenkollektoren (mit vielen nativen Konnektoren), das Ganze dann in der Cloud korreliert und analysiert. Interessant dabei ist die Historie: Ursprünglich war das mal ein SIEM, die EDR Funktion kam dann später (also andersherum wie bei fast allen anderen XDR Herstellern)

- Mit MDR, der eben auch nicht nur EDR Events analysiert, sondern alle angebundenen Logquellen

- Cooles Feature: „Ask an Expert” in der Konsole mit 90 Sek. garantierter Reaktionszeit eines menschlichen Analysten. Sehr erfrischend in der ganzen KI-Chatbot-Welt

- Schichtmodell für Analysten, die meisten für EU-Kunden sitzen in Rumänien (nicht follow the sun)

- Aktuell ist die einzige technische Änderung, dass der Sophos AV/EPP Agent so wie auch alternativ Crowdstrike, SentinelOne, Defender etc. bei Taegis eingebunden ist. Kunden wird also je nach Risikoprofil und Komplexität entweder der Sophos oder Taegis MDR empfohlen.

- Leider gilt die Sophos MDR Breach Warranty noch nicht für Taegis MDR

- Nächster Schritt auf der Roadmap soll dann die Sophos Email, ITDR, Integration sein.

- Eine einheitliche XDR-Lösung mit nur 1 MDR Service für alle Kunden wird es dann voraussichtlich in 1 Jahr geben. Dabei soll der Data Lake von Taegis, aber die UI und EPP von Sophos kommen

- Der Sophos MDR Service kann auch rein auf Basis MS Defender gebucht werden (ohne Sophos oder Taegis EDR)

- Lizenzierung anhand Endpunkte (trotz Logdatenüberwachung), das kann attraktiv sein

- Separat kann auch ein Incident Response Retainer inkl. Onsite Einsätzen gebucht werden

Whalebone:

- Tschechischer Anbieter für Secure DNS (Cloud oder on prem Resolver), seit ca. 9 Jahren am Markt, Hauptwettbewerber Cisco (Umbrella), aber auch WAF Anbieter wie Cloudflare, Fastly oder Akamai

- Ca. 500 Kunden, klarer Fokus auf Telcos, ISPs und Behörden (u.a. Telefonica / O2), kleinster Kunde hat aber nur 20 MA

- Infrastruktur und MA ausschließlich in der EU

- Wichtigstes Feature ist der Block bzw. die Warnung vor Malicious Domains direkt bei der Auflösung des URL Query (vor Verbindungsaufbau) auf Basis einer möglichst aktuellen Allow-/Deny-Liste

- Deshalb auch eigenes Threat Intel Team, das den Algorithmus zum Scoring der Vertrauenswürdigkeit von Domains justiert

- Dazu noch inkludierte Funktionen wie automatisierte Darkweb-Surchen nach geleakten Credentials, die in Zusammenhang mit der eigenen Domäne stehen

- Preise ca. 15-20 EUR/User/Jahr (nicht abhängig von Anzahl Geräte)

Prim’X:

- Französischer Anbieter für Verschlüsselung, seit ~20 Jahren aktiv, ca. 60 MA

- Wettbewerber zu Thales, Rohde & Schwarz, Secunet und natürlich auch z.B. Microsoft (Thales selbst ist aber wohl PrimX Kunde)

- Kunden insb. größere Unternehmen (z.B. Orange) und öff. Institutionen (z.B. NATO u. EU, zugelassen bis VS-Nfd / „Restricted“, das ist die niedrigste Vertraulichkeitsstufe)

- EAL3+ Common Criteria zertifiziert

- Architektur: Client-side encryption, jeder User hat einen eigenen Schlüssel (z.B. Hardware-Token oder ein Zertifikat)

- Funktioniert dann für lokale Daten, Network Shares, M365 oder andere Email-Clients

- Schmankerl bei Emailverschlüsselung (ZED / ZEDMAIL): Empfänger können verschlüsselt antworten, ohne Kunde bei PrimX zu sein. Ist ja bei z.B. Cryptshare auch das Killerfeature.

- Suchen noch Reseller im DACH Raum

StrongDM:

- PAM-Lösung aus USA

- Alleinstellungsmerkmal: Just-in-time-Zugriffskontrolle u.a. auf Datenbanken, Slack oder Teams-Ressourcen

- Gründung vor 10 Jahren, ~250 Kunden (u.a. Pepsi, SentinelOne, aber auch viele kleinere), darunter auch EU/DACH

- Hybride Architektur: SaaS Engine + on prem Gateway (1 Gateway kann ~5000 parallele Sessions steuern)

- Funktioniert mit vielen Secret Vaults (Hashivault, AWS Secrets Manager, Azure Key Store, CyberArk, Delinea…) und natürlich den gängigen IdPs

- Session Recording + Protokollierung, inkl. Datenbank-Queries

- Pricing anhand Anzahl Nutzer

- Suchen noch nach Channel Partnern im DACH Raum

So, das war’s für diesmal. Wie immer gilt: Fragen, Anregungen, Kommentare, Erfahrungsberichte, Themenwünsche und auch gegenläufige Meinungen oder Richtigstellungen gerne per Email. Dito für Abmeldungen vom Verteiler.

Für die Leute, die den Marktkommentar zum ersten Mal weitergeleitet bekommen haben: Hier kann man sich bei Interesse anmelden oder vom Archiv ein Backup machen.

Viele Grüße

Jannis Stemmann