Hallo zusammen,

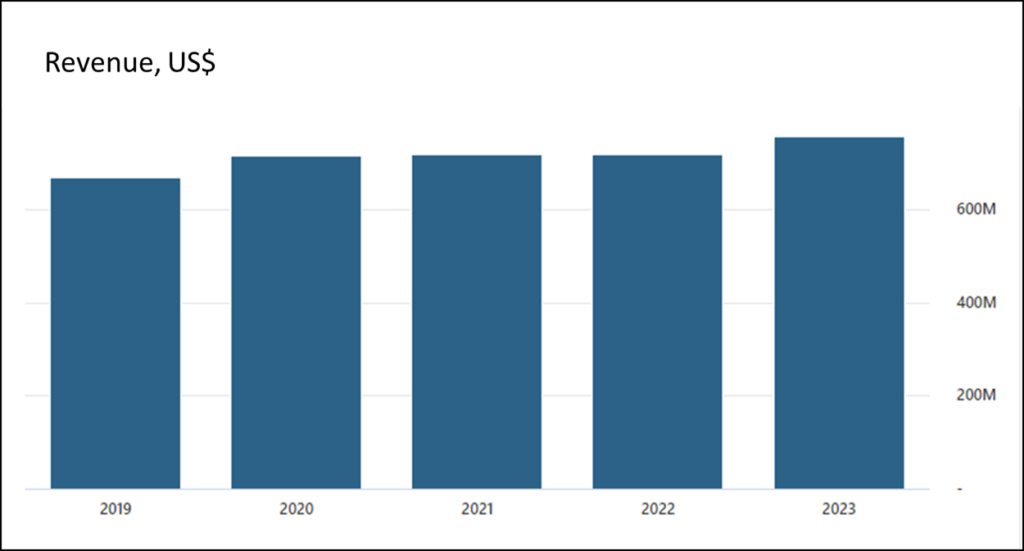

zum Einstieg mal ein kleines Quiz: Wer hat eine Idee, von welchem Unternehmen der Umsatz in dem angehängten Chart abgebildet ist?

Auflösung dann im nächsten Marktkommentar.

Unser Hobby ist ja die Auswahl von Security-Lösungen und -Dienstleistungen mit den zugehörigen Beschaffungs- und Einführungsabläufen.

Hier sind wir über ein paar interessante Schätzungen dazu gestolpert, welches Security-Einkaufsvolumen schon über den AWS Marktplatz abgewickelt wird:

- Wiz: ~0,5 Mrd. USD/a, entsprechend ~50% vom Umsatz

- Crowdstrike: ~0,4 Mrd. USD/a, entsprechend ~15% vom Umsatz

- Okta: ~0,2 Mrd. USD/a, entsprechend ~10% vom Umsatz

Crowdstrike beziffert die durchschnittliche Transaktion über AWS Marketplace mit ca. 200k USD, d.h., wir reden hier auch nicht nur über KMUs, die sich mit Standardprodukten eindecken. Da der ganze Beschaffungsprozess über Anforderungsdefinition bis PoC für viele Security-Produkte in großen Organisationen ja bekanntlich etwas komplexer ist und eine mehrstufige Vertriebskette umfasst (Hersteller-Distributor-Reseller), stellt sich natürlich die Frage, wie das eigentlich als E-Commerce funktionieren kann. Hier mein bisheriger Kenntnisstand nach einigen Gesprächen:

- Dreh- und Angelpunkt ist der sogenannte „Committed Spend“, den jeder größere Unternehmenskunde bei AWS, Azure oder GCP Clouddiensten vereinbart und der zum Ende des Vertragsjahres verfällt (oder nur zu schlechteren Konditionen eingesetzt werden kann), wenn er nicht rechtzeitig ausgegeben wird

- Dieser Committed Spend kann eben nicht nur für Storage, Compute und Dienste direkt bei z.B. AWS, sondern auch für den Produktkauf über AWS Marketplace genutzt werden

- Damit lassen sich dann prima die Standardeinkaufsprozesse umgehen => Kein RfP, keine Prüfung mehr durch Einkauf oder Legal notwendig, kein Justification Letter 😉. Funktioniert also im Prinzip wie ein Rahmenvertrag.

- Die Umsetzung erfolgt durch einen Implementierungspartner, der durch den Hersteller ausgewählt und bezahlt wird. In den meisten Fällen ist es wohl so, dass das Systemhaus als CPPO (Channel Partner Private Offers) den Verkauf anschiebt, den Deal registriert und nur die Transaktion über AWS Marketplace erfolgt, um eben das o.g. Budget und den vereinfachten Freigabeprozess zu nutzen. AWS ersetzt nur den Distributor in der Vertriebskette.

- Führt also aktuell nicht zu besseren Einkaufskonditionen durch Effizienzsteigerung à la E-Commerce. Sondern tendenziell sogar zu schlechteren Preisen, weil man als Kunde das Geld unter Zeitdruck ausgeben muss, u.U. gar keine Alternativangebote einholt, und das auf Anbieterseite natürlich bekannt ist.

- Wann ist das aus wahrscheinlich trotzdem das Mittel der Wahl?

-

- Wenn man tatsächlich das Budget am Besten für diese Security-Software nutzen kann,

- und z.B. vor einem Renewal mit einem Anbieter steht, mit dem man sehr zufrieden ist,

- oder den Angebotsvergleich zwischen Herstellern durchführt, die alle auf dem Marktplatz sind.

- Grundsätzlich kann ich bei diesem System ja auch nur jedem Anbieter empfehlen, mitzumachen und über das Wachstum und der wachsenden Verhandlungsmacht von AWS, Azure und GCP zu profitieren. Es scheint auch noch Potenzial in der Durchdringung zu geben: Bei Google Marketplace ergab eine Suche nach „Security“ nur ~700 Angebote. Da die meisten Anbieter mehrere Produkte / Versionen im Angebot haben, schätze ich mal, dass erst ca. 10% aller Anbieter dort überhaupt vertreten sind.

- Wer hier schon Erfahrungen gemacht oder andere Einblicke hat, natürlich gerne Bescheid geben.

Aus der M&A Ecke:

- CyberOwl bietet Security-Lösungen speziell für Reeder an, u.a. ein Managed SOC für Schiffsflotten => Cooler Ansatz und einer der wenigen Fälle, in denen sich ein Security-Anbieter 100% auf einen Sektor spezialisiert. Deswegen sind sie jetzt auch von der führenden Klassifikationsgesellschaft DNV aufgekauft worden (kennen einige unter uns bestimmt als Muttergesellschaft des ehemaligen Germanischen Lloyd).

- Dragos hat Network Perception übernommen – guter Fit aus meiner Sicht, hatten wir uns mal hier angeschaut. Besonders bei OT Brownfield Umgebungen ist die kostengünstige automatisierte Erfassung von Datenströmen ja essenziell, um zielgerichtet segmentieren zu können.

- Logpoint (SIEM) hat den NDR-Anbieter Muninn gekauft, beide mit Sitz in Dänemark

- Mitratech (GRC, Workflow Automation) verstärkt sich mit Prevalent (3rd Party Cyber Risk Management)

Hier noch Stichpunkte aus Vendor Briefings:

Tufin:

- US-Anbieter für skalierbares Management von Multi-Firewalls (Wettbewerber zu z.B. Algosec oder FireMon)

- Automatisierte Umsetzung von Security-Policies für Zugriffsrechte inkl. den Change Management Abläufen zwischen Fachabteilungen und Firewall-Admins

- Neben Perimeter- und Segmentierungs-FW der üblichen Verdächtigen können auch Cloud-FW/SDN (Azure, AWS, VMWare, Cisco ACI…) und CASB (ZScaler, Palo Alto Prisma, Netskope…) verwaltet werden

- Vorteile natürlich auch bei Compliance/Audit-Doku, die auf Knopfdruck verfügbar ist

- Eine der wenigen Produktkategorien, mit denen Kunden gleichzeitig Kosten sparen und die Security verbessern können

- ~500 MA, Referenzkunden u.a. VW, BASF, EON, Roche, Deutsche Telekom, Deutsche Bank, aber auch diverse Stadtwerke und mittelgroße Unternehmen

- Rechnet sich typischerweise ab ~25 Firewalls/CASB o.ä. über min. 2 Hersteller (z.B. Checkpoint & Fortinet). Genannte Kostenindikation in diesem Szenario (SecureTrack+ Modell) ~70 TEUR/a + Einrichtung 30-40 TEUR

- Für die Umsetzung müssen realistischerweise 6-12 Monate angesetzt werden

- Logischerweise auch für MSSP geeignet, um damit Managed Firewall Services über verschiedene Kunden hinweg anzubieten

Perception Point:

- Email- und Browser-Security (d.h., Wettbewerber zu MS Defender for Office, Proofpoint, Mimecast…), ca. 125 Mitarbeiter, Headquarter in Israel

- Deployment nur als SaaS

- ~8000 Unternehmenskunden, u.a. Red Bull und Linde im DACH-Raum

- Interessant für Emailfilter: Bieten einen Managed Service für das Monitoring und die Analyse an, um z.B. False Positives auszuschließen und damit die Arbeit des SOC-Teams zu erleichtern

- Browsermodul beinhaltet auch DLP-Funktion, für alle gängigen Browser verfügbar

- Checkt auch Dateien, die in Collaboration-Tools wie Salesforce, Teams, Jira hochgeladen werden

- Budgetindikation (alle Module) ~25-30 EUR/Nutzer und Jahr

SecureVisio:

- Kombinierte Lösung für SIEM/XDR/SOAR (ähnlich Exabeam), GRC, CMDB und Schwachstellenmanagement

- Polnischer Anbieter, der gerade Einstieg im DACH Raum macht => Referenzkunden u.a. T-Mobile Polen u. polnische Stadtverwaltungen / Kliniken, größte Installation bisher ~65k Endpunkte

- Einfaches Lizenzmodell: Kosten pro Endpunkt mit Agent (nur Workstations/Server, nicht Mobilgeräte). Beispiel: 10k Endpunkte, Lizenzkosten für 3 Jahre insgesamt ca. 1 Mio. EUR – egal, welches Logvolumen und wieviele Quellen angeschlossen werden

- ~400 SIEM Regeln und ~300 SOAR-Playbooks out of the box

- Haben einige Erfahrung mit der (teilweisen) Ablösung von Splunk oder QRadar, um Kosten für Kunden einsparen, ohne an Security-Funktionalität einzubüßen. Bestehende Regeln oder Playbooks der Kunden können migriert/übersetzt werden, aber nach meinem Verständnis funktioniert das nicht vollautomatisch

- Die Diskussion zu Performance war mal wieder harzig. Irgendwie tun sich fast alle SIEM-Anbieter schwer mit einer vergleichenden Messung, aber behaupten gleichzeitig pauschal, ihre Lösung sei höher performant vs. den Wettbewerbern.

- Kann on premise installiert werden, aber keine SaaS-Option. MSSPs können Multi Tenant-Umgebung für Kunden einrichten. Bisher kenne ich allerdings keine MSSPs im DACH Raum, die sich mit der Lösung auskennen

Vorlon:

- Amerikanisches Startup für 3rd Party API Security, d.h., es geht hier nicht um den Check der eigenentwickelten APIs gegen die OWASP Schwachstellen, sondern um die Kundendaten, auf die über APIs der eingesetzten SaaS-Software wie Salesforce, Hubspot oder Okta zugegriffen wird

- Bisher werden ca. 100 SaaS-Applikationen out of the box unterstützt

- Funktioniert über Log-Monitoring, also eine Art SIEM-Extension, in der Parsing und Regelwerk für die SaaS-APIs hinterlegt sind (der Gründer kommt von Demisto)

- Auch Rotation von Access Tokens, Erkennung von Fehlkonfigurationen

- 25 MA

- Aktuell erst eine Handvoll Kunden (im Wesentlichen Banken), alle in den USA

DigiCert (Update):

- Kennen wir aus PKI für IoT-Projekten. Daneben bietet DigiCert natürlich auch reine Enterprise PKI/Certificate Authorities an, und auch Zertifikatsmanagement für Dokumente oder DNS-Server

- Neu hinzugekommen: SDK für Geräteentwickler mit nutzbaren Security-Features, damit diese nicht neu programmiert werden müssen, z.B.

-

- Authentifizierung via EAP-IKEv2

- Over the air Software-Updates

- Kryptographische Funktionen für Embedded Geräte, die FIPS140 L1 entsprechen

- MQTT Client

- Code-Signing

- Für Microcontroller und (Real-Time-) Betriebssysteme wie QNX, Wind River Linux, Windows Embedded, Green Hills…

- Referenzkunde u.a. B.Brown Medical

CyberSaint:

- Cyber Risk Quantification (ähnlich wie Axio oder Safe Security) für Risikomanagement und Board Reporting

- Advisen Datensatz mit 90.000 Infosec- bzw. IT-Vorfällen als Grundlage, um Risiken für bestimmte Sektoren und Unternehmensgrößen hinsichtlich Eintrittswahrscheinlichkeit und Impact einzuschätzen

- FAIR Methode und Monte-Carlo-Simulationen, Dashboards auch gem. NIST 800-53, automatisiertes Compliance- und SEC-Reporting

- Manuelle Eingabe der umgesetzten Security-Maßnahmen entlang MITRE ATT&CK oder anderen Frameworks wie ISO27001, DORA…

- Natürlich auch gut nutzbar für die regelmäßige Fortschrittsdokumentation

- Integration mit den führenden GRC-Tools

- Sehr transparente Berechnungen im Quervergleich mit anderen Lösungen

Wie immer gilt: Fragen, Anregungen, Kommentare, Erfahrungsberichte und auch gegenläufige Meinungen, Richtigstellungen (oder auch formlose Abmeldungen von diesem Verteiler) gerne per Email. Und nochmal großes Dankeschön an alle Gesprächspartner, die für meine Fragen ein offenes Ohr hatten!

Viele Grüße

Jannis Stemmann

Der Marktkommentar von Jannis Stemmann

Marktkommentar abonnieren.

Frühzeitig mehr Erkenntnisse gewinnen.

Marktkommentar umfasst Einblicke aus Gesprächen mit Anbietern und Kunden zu Security-Projekten und Vendor-Briefings, Fragen und punktuelle Beobachtungen sowie unpopuläre Thesen in der Security-Community.