Hallo zusammen,

auch schon wieder urlaubsreif nach dem ersten Feindkontakt im Büro? Dann hier was zum Schmunzeln zwischendurch: What’s the most expensive security control you’ve seen that added zero security?

DLP, NDR und CISOs werden von der Arbeitsebene besonders häufig als unnütze Ausgaben hervorgehoben 😉.

Auf der Suche nach persönlichen Lieblingsanbietern werden da bestimmt alle fündig.

Aber zurück zum Ernst des Lebens im Cyberabwehrraum – und wer könnte uns da seriöser über die Lage informieren, als die Versicherungswirtschaft? M.W. kommen von dort die belastbarsten Zahlen unserer Branche, zumindest für den Privatsektor. „Die Zahl der beobachteten Ransomware-Angriffe ist im Jahr 2025 weltweit um fast 50 Prozent gestiegen“ berichtet die MunichRe in Zusammenarbeit mit Mandiant. Weitere spannende Fakten aus einer Erhebung der Allianz unter 3000 Befragten aus knapp 100 Ländern:

- Cyber bleibt das Top 1 Risiko auf der Vorstandsebene, und zwar über alle Unternehmensgrößen hinweg

- Ca. 60% der gemeldeten Schadensumme durch Cyberangriffe sind durch Ransomware entstanden, ~40% durch Datendiebstahl

- Ca. 90% der Befragten planen weitere Investitionen in Cybersecurity, getrieben durch Supply Chain + KI Risiken

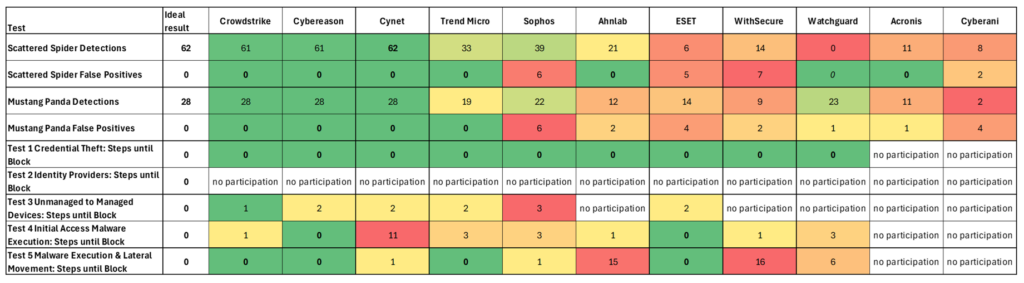

MITRE Engenuity hat die neueste EDR Auswertung veröffentlicht. Wir haben die Ergebnisse nach unserem Dafürhalten mal zusammengefasst:

- In unserer Auswertung haben wir nur die beiden höchstwertigen Detection-Kategorien (Technique/Tactic) als erkannt bewertet

- Begründung: Alle Detections ohne Tactic (d.h., ab „General“, rot oder orange) werden von MITRE als nicht „actionable“ eingestuft, von den Herstellern in deren Werbung aber teilweise trotzdem voll gewertet

- Außerdem haben wir nur Alerts gewertet, die ohne nachträgliche Konfigurationsoptimierung gemeldet wurden (also die strengere Variante). Auch das wird je nach Hersteller unterschiedlich publiziert

- Teilgenommen haben 11 Anbieter – nicht dabei leider (und überraschenderweise) Microsoft, SentinelOne und Palo Alto

- Neu und spannend: Acronis, bisher ja bekannt für Backups, und Cyberani (Full service Cybersecurity Anbieter aus Saudi-Arabien, Tochter des Ölkonzerns und zeitweise größten Unternehmens der Welt, Aramco)

- Die Testumgebung war aufwändiger als beim letzten Test, aber natürlich nicht vergleichbar mit einem realen Konzern: Hybride Infrastruktur mit 7-9 Servern + 4 Desktop Clients on premise, dazu 3 VM und 1 S3 Bucket in AWS. Betriebssysteme in der Opferumgebung waren Windows Server 2022, Windows 11 und Linux Ubuntu 22.04 LTS

- Keine Erklärung wurde dazu veröffentlicht, warum kein Anbieter bei Protection Test 2 (Identity Providers) teilgenommen hat – evtl. hat etwas mit dem Testsetup nicht gestimmt? Das ist natürlich schade, denn hier hätten hochaktuelle Angriffsmethoden wie Missbrauch von Federated Tokens oder die Registrierung von Zweitfaktoren getestet werden sollen.

Wie immer kann man unterschiedliche Methodiken ansetzen und damit dann auch auf verschiedene Rankings kommen. Wer mit unserem Ansatz nicht einverstanden ist, oder bei der immer noch sehr manuellen Auswertung Fehler entdeckt, kann sich gerne melden. Und natürlich ist der Test nur ein einzelner Datenpunkt, eine Entscheidung für oder gegen eine Lösung wird vernünftigerweise nicht nur davon abhängig gemacht.

Predictions: Kurzer Rück- und Ausblick

| Meine Hypothesen für 2025 von vor einem Jahr | Trefferquote | Kommentar |

| Die Anzahl von Cybersecurity-IPOs verdreifacht sich mindestens ggü. 2024 (d.h., von 1 auf 3) | 67% | Es gab nur 2 IPOs (Netskope und Sailpoint, Aktienkurse inzwischen bei beiden deutlich unter Ausgabepreis – wenigestens davon wurde ich verschont), Wiz wurde von Google gekauft, anstatt an die Börse zu gehen |

| Google kauft einen EDR Anbieter | 50% | Halb zutreffend. Wiz bietet inzwischen auch den Schutz von on prem Endpunkten an |

| Cisco/Splunk kauft entweder einen „richtigen“ EDR-Anbieter, oder einen Cloud/Data Security Hersteller | 80% | Kann man mit etwas Goodwill gelten lassen, Cisco hat Aura Asset Intelligence und NeuralFabric übernommen, beides könnte man grob bei Data Security einsortieren |

| Microsoft dreht bei Defender for IoT (ehemals CyberX) im NDR + OT NIDS Markt bzgl. Werbung+Vertrieb/Bundle-Pricing richtig auf | -100% | Genau das Gegenteil ist passiert. MS hat den on prem Support abgekündigt und der Defender for IoT spielt bei NDR/OT NIDS Ausschreibungen keine Rolle. Oder hat da jemand andere Erfahrungen gemacht und rettet meine Hypothese? |

Weil das so prima funktioniert hat mit den Vorhersagen, kommen hier gleich die nächsten für 2026:

- Mindestens 3 relevante MSSPs / IR-Anbieter im DACH Raum werden im Rahmen der überfälligen Konsolidierung aufgekauft + verschmolzen

- IPOs: Da glaube ich nur noch an 2 dieses Jahr, weil die Bewertungen für SW-Anbieter gerade wieder bröckeln. Kandidaten für 2026 sind u.a. Arctic Wolf, Snyk, Proofpoint, Cohesity, 1Password

- Es bilden sich 2-3 generell anerkannte Lösungen für AI-Security im Enterprise-Segment heraus, die CISOs kaufen können, ohne ihre Karriere zu riskieren, selbst wenn dann doch etwas schief gehen sollte

M&A:

- 2025 gab es mit 14 Mrd. USD gut 50% mehr Funding für Cybersecurity-Startups und -Scaleups als 2024. Von 2021 (21 Mrd. USD) sind wir aber noch ein Stück entfernt. Zum Vergleich: Der weltweite VC Markt über alle Branchen hinweg liegt nur bei grosso modo 100 Mrd. USD

- ServiceNow übernimmt nach Veza jetzt auch Armis für knapp 8 Mrd. USD. Zugriffsrechteverwaltung und Schwachstellenmanagement benötigen effektive Workflows und Zusammenarbeit über Fachabteilungen hinweg – daher also sinnvolle Ergänzungen für Servicenow

- Crowdstrike übernimmt Seraphic (Browser Security) für 400 Mio. und dazu noch SGNL.AI, einen Echtzeit-PAM-Anbieter, für ~700 Mio. USD. Erinnert sich noch jemand an die CyberArk Akquisition durch Palo Alto? Würde vermuten, dass Fortinet auch gerade in Gesprächen mit einigen IAM/PAM-Anbietern ist. Cisco hingegen scheint die Vision von der Plattform nicht mehr so ernst zu nehmen – die Schwachstellenmanagementlösung (vormals Kenna) wurde abgekündigt. Wettbewerber wie Brinqa, Vulcan/Tenable, Qualys oder NopSec freuen sich.

- OVHCloud kauft seald (SDK für E2E Verschlüsselung aus Frankreich)

- SPIE (Globaler Technik DL) kauft Cyqueo, einen deutschen MSSP mit ~30 MA und ~20 Mio. Umsatz

- Diligent (GRC) kauft 3rdRisk (Lieferanten Risikomanagement aus NL)

- OneSpan (US Anbieter für Betrugsprävention, insb. für Finance) kauft die deutsche Build38 (Mobile Protection)

- DeceptIQ (UK) verstärkt sich mit dem Deception-Spezialisten Thinkst Canary

- Delinea (PAM) kauft den kleineren Wettbewerber StrongDM

- Cyera holt sich 400 Mio. USD von Blackstone

Notizen aus Anbietergesprächen:

Red Mimicry:

- Breach & Attack Simulation Startup aus Berlin

- Besonderheit: Reale Angriffsketten detailliert nachgebaut, die dann getestet werden können

- Startet bei der möglichen Code Execution und testet dann Detektion/Reaktion

- Beinhaltet auch tatsächlich implementierte Umgehungen von EDR Systemen (z.B. Obfuskation, Unhooking, Direct Syscalls, Steganographie, signierte Dateien) und Anti-Analyse Techniken, um z.B. die Ausführung auf Sandboxen zu verhindern

- Emuliert Angreifernetzwerk-Kommunikation wie C2 und Datenexfiltration

- Es werden keine Agents verwendet, sondern Payloads generiert => Vorteil, dass kein Trust Level (des Agents) an Child-Prozesse (der zu testenden Malware) vererbt wird

- Onprem und air-gapped beitreibbar – kein Datenaustausch zwischen Kunde und Hersteller notwendig

- Aktuell ca. 36 Playbooks (wie BlackBasta) verfügbar

- Kann über Partner (wie z.B. DCSO, SITS, Schutzwerk) auch als Red Teaming / Incident Response Übung bezogen werden

NTT Data (Update):

- Kennen sicher alle, einer der größten Anbieter, HQ Japan, 7500 Security-Mitarbeiter. In den letzten Zügen der Zusammenfassung aller Security Services (waren bisher teilweise etwas zersplittert über unterschiedliche Legal Entities und Kundenansprechpartner)

- 49 SOC Standorte weltweit, in der EU: Italien, Rumänien, Schweden

- Referenzkunden im DACH Raum: EON, …

- Neben Splunk und Exabeam auch Elastic als SIEM nutzbar

- Fokus des Briefings war das neue MDR/MSOC Offering SamurAI:

- Hochgradig standardisiert, mit Fokus auf KMU. Hatte den Eindruck, dass das Arctic Wolf Konzept hier Pate stand

- Eigenentwickelte EPP/EDR-Agenten, Suricata-basierter NTA als VM, Logkollektoren und zentrale SIEM/SOAR-Plattform

- Dazu Konnektoren für viele gängige Security-Tools inkl. OT NIDS / Firewalls / CNAPP. Selbst Kubernetes-Workloads werden im Rahmen des Services ohne Mehrkosten überwacht (über Falco), dito WAF und SAP-Anwendungen

- Onboarding in ~2 Wochen möglich, Beispiel mit > 1 TB/Tag Logvolumen gezeigt

- Lizenzierung nur anhand Anzahl Endpunkte, solange Logvolumen pro Endpoint max. 5 GB/Mt. Datenvorhaltezeit 400 Tage Standard. Beispiel für Kunde mit 4500 Endpunkten lag bei ~360 TEUR/a

- Anbindung auch von OT NIDS

- Analysten sitzen in Schweden, alle Kundendaten bleiben in der EU

- Bisher alles auf Englisch

- Keine Breach Warranty, kommt evtl. noch

- DFIR Retainer optional als add-on, ebenso Concierge-Service

- CTI basierend auch auf eigenen Analysen / NTT Internet Backbone (ähnlich Orange)

- Kundengröße zwischen 50 und 11.000 MA

Netskope (Update):

- Kennen spätestens seit dem IPO sicher die meisten – inzwischen neben DLP/CASB/SWG auch DSPM, SSPM, ZTNA, SD-WAN, Enterprise Browser, Remote Browser Isolation. Hauptwettbewerber ZScaler, PAN, Cato, Forti

- ~4.500 Unternehmenskunden (z.B. Mercedes, ZF, Novartis, eine große Krankenkasse in D), ~3.000 MA, ~150 RZ weltweit, davon 4 in China (selbst betrieben) für chinesische Kundenstandorte.

- EU RZ sind C5 testiert, Kunden können auch auswählen, dass ausschließlich diese genutzt werden

- Empfiehlt als einer der wenigen Hersteller, M365 Traffic auch zu inspizieren (anstatt über den Bypass laufen zu lassen, um Latenzen zu vermeiden)

- Alle Features / Policies über die gleiche GUI konfigurierbar

- Patentierter Ansatz, um bei Certificate Pinning trotzdem mitlesen zu können: Session Key wird aus dem Speicher des Clients ausgelesen. Funktioniert bisher nur bei Google Drive, soll aber ausgeweitet werden

- Generell kann die CA von Kunden oder von Netskope für das Aufbrechen des Traffics verwendet werden

- Enterprise Browser (ähnlich Island): Schwärzt sensible Daten, verhindert copy+paste / Up-/Downloads etc.. Block-Popups können unternehmensspezifisch angepasst werden (z.B. auch mit Anleitungen für MA zur Freigabe / Awareness-Snippets bei ChatGPT-Nutzung)

- Natürlich Integrationen insb. zu Risiken mit allen gängigen IAM/PAM/EDR/SIEM/Emailfilter/CRM vorhanden. Für NDR gibt es auch spezielle „Cloud Taps“, um die Flows weiterzuleiten

- Managed Service Partner im DACH Raum insb. Eviden + Deloitte

Wie immer gilt: Fragen, Anregungen, Kommentare, Erfahrungsberichte, Themenwünsche und auch gegenläufige Meinungen oder Richtigstellungen gerne per Email. Dito für Abmeldungen vom Verteiler.

Für die Leute, die den Marktkommentar zum ersten Mal weitergeleitet bekommen haben: Hier kann man sich bei Interesse anmelden oder vergeblich nach der KI suchen, die diese Texte schreibt.

Viele Grüße + nochmals alles Gute für das neue Jahr

Jannis Stemmann