Deutschlandweit waren in den Jahren 2020 und 2021 neun von zehn Unternehmen von Cyber-Angriffen betroffen. Der dadurch entstandene wirtschaftliche Schaden beträgt in etwa 200 Milliarden Euro und ist somit mehr als doppelt so hoch wie im Vorjahreszeitraum. Es ist klar, dass ein aktiver Schutz der Cyberinfrastrukturen und damit einhergehend die kontinuierliche Identifizierung von Sicherheitslücken für jedes Unternehmen notwendig sind. Der Aufbau von Schutzmechanismen allein ist allerdings keine Garantie dafür, dass Unternehmen nicht Opfer von Cyberattacken werden. Um den möglichen Schaden zu minimieren, ist es deswegen empfehlenswert, sich auf mögliche Hackerangriffe vorzubereiten und Mitarbeitende zu schulen, schnell und zielgerichtet im Fall einer Cyberattacke zu reagieren.

IT-Krisenübungen für eine schnelle Reaktionsfähigkeit

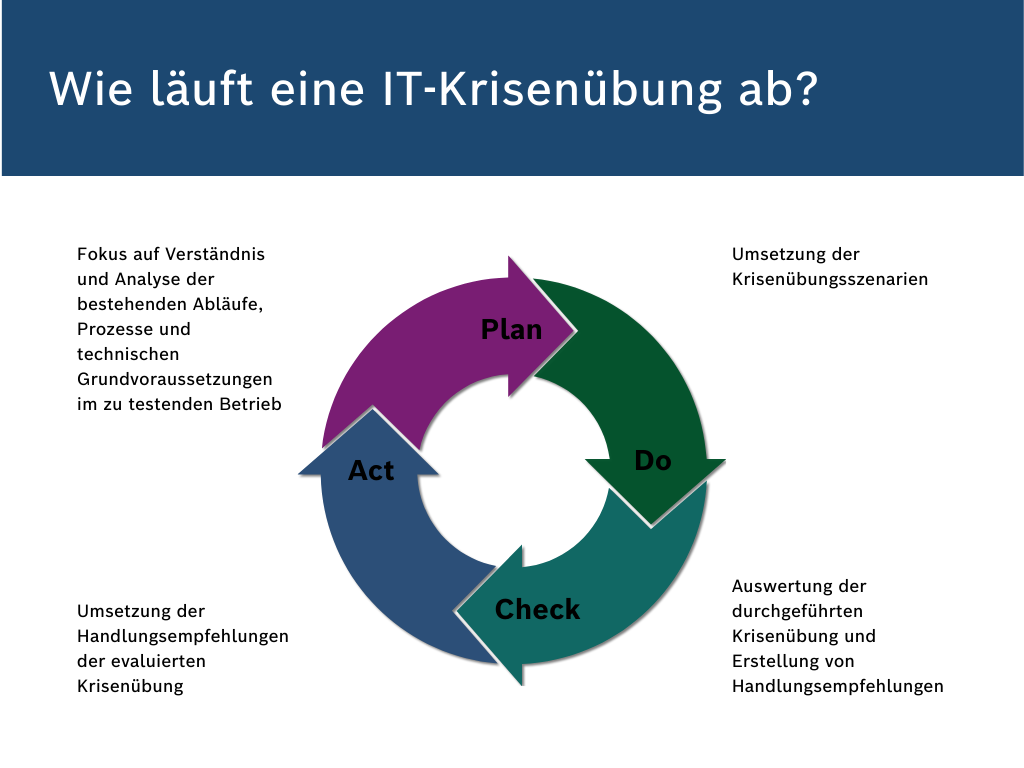

Eine schnelle Reaktionsfähigkeit wird in IT-Krisenübungen regelmäßig trainiert und den Mitarbeitenden schrittweise angeeignet. Gemeinsam mit ausgewählten Experten werden die Abläufe entsprechend des „Plan – Do – Check – Act“ Prozesskreislaufes analysiert, getestet, ausgewertet und kontinuierlich weiter optimiert.

Vorbereitungsphase: „Plan“

In der Vorbereitungsphase werden die bestehenden Abläufe, Prozesse und technischen Grundvoraussetzungen im zu testenden Betrieb analysiert. So wird im gesamten Team ein gemeinsames Verständnis der Ausgangslage geschaffen. Bei einem ersten Kickoff-Meeting werden die Rahmenbedingungen (u. a. Komplexität der Übung, Datum, Dauer und Ort) besprochen. Ein IT-Krisenteam wird zusammengestellt und die Ziele sowie Aufgabenpakete der Krisenübung definiert. Anschließend werden die konkreten Schritte anhand eines realitätsnahen Übungsszenarios ausgearbeitet.

IT-Krisenübungsszenarien

Im Rahmen der Notfallplanung können konkret entwickelte Szenarien aus Branchen oder Unternehmen als Anregungen genommen werden. Technische Entwicklungen sowie aktuelle Bedrohungsszenarien sollten ebenfalls Gegenstand der Übungen sein:

- Beim „Szenario Ransomware“ wurden einige Daten vom Unternehmen zum Startzeitpunkt der Übung bereits teilweise verschlüsselt. Die Angreifer haben Kontakt mit dem Kunden aufgenommen und ein Lösegeld zur Entschlüsselung der Daten gefordert. Das Notfallteam soll nun die weitere Ausbreitung verhindern und alle erforderlichen Wiederherstellungsmaßnahmen initiieren, sodass ein Übergang in den Normalbetrieb zeitnah erfolgen kann. Im Fokus der Übung steht auch die notwendige Kommunikation zu den Mitarbeitenden und Stakeholdern.

- Beim „Szenario Stromausfall“ wird ein großflächiger, anhaltender Stromausfall simuliert. Das Notfallteam soll in dieser Situation mögliche Maßnahmen für die Aufrechterhaltung der kritischen Prozesse erarbeiten und den Notbetrieb möglichst lange aufrechterhalten.

- Beim „Szenario Ausfall“ fällt der Hauptdienstleister, der das Rechenzentrum des Kunden betreibt, für einen undefinierten Zeitraum aus. Das Notfallteam soll schnellstmöglich einen Notbetrieb der kritischen Geschäftsprozesse sowie eine Wiederaufnahme des Normalbetriebs ermöglichen.

- Der Cloud-Dienst (z. B. Microsoft 365) fällt beim „Szenario Cloud-Infrastruktur“ für einen unbestimmten Zeitraum aus. Das Notfallteam soll analysieren, welche Möglichkeiten existieren, um im Notbetrieb laufen zu können.

- Beim „Szenario Standort“ wird ein Brand auf dem Firmengelände simuliert. Das Notfallteam soll die Lage analysieren, Ausweichmöglichkeiten bewerten, den Übergang zum Alternativstandort möglichst effizient koordinieren und eine Lösung entwickeln, den Betrieb wiederaufzunehmen.

Durchführungsphase: „Do“

In der Durchführungsphase wird der Plan aus der Vorbereitungsphase schrittweise umgesetzt und vom Experten moderiert und gesteuert. Im Rahmen der Übung, die üblicherweise vier Stunden dauert, werden die Teilnehmenden mit realitätsnahen Notfallsituationen sowie Reaktionen und Entscheidungsprozessen konfrontiert. Im Idealfall passt sich das Notfallteam flexibel den neuen Entwicklungen und Erkenntnissen an: Durch die Identifikation von Stärken und Schwächen können zusätzliche Maßnahmen abgeleitet, die laufenden Prozesse geschärft und die Mitarbeitenden zu den aktuellen Geschehnissen geschult werden. Damit die Übung den gewünschten Lerneffekt erzielt, werden die Intensität sowie Komplexität des Übungsablaufs bei Bedarf angepasst.

Auswertungsphase: „Check“

Die durchgeführte Krisenübung wird ausgewertet und zusammengefasst und aus den gewonnenen Erkenntnissen Handlungsempfehlungen abgeleitet. Das Ziel dieser Phase ist es, Verbesserungspotentiale zu erkennen, diese zu strukturieren und im nächsten Schritt entsprechend der Handlungsempfehlungen zu handeln.

Umsetzungsphase: „Act“

Falls vom Unternehmen gewünscht kann der Experte bei der Überarbeitung der vorhandenen Maßnahmen und bei der Konzeptionierung der Notfall- und Krisenmanagement-Pläne unterstützen. In der Umsetzungsphase wird ein Fokus auf folgende Punkte gelegt:

- Erforderliche organisatorische und technische Folgemaßnahmen

- Notwendige Optimierungen in der Krisenkommunikation (internen Prozesse, Strukturen und Inhalte)

- Etablierung von Arbeitsgruppen („Lessons Learned Workshop“)

Durch diese umfangreiche Vorbereitung auf einen möglichen Ernstfall, der natürlich hoffentlich nicht eintreten wird, befähigen Unternehmen sich zielgerichtet und vor allem schnell zu reagieren, wenn es doch zu einer Notsituation kommt. Während eines laufenden Angriffs wird auch der kühlste Kopf nicht in der Lage sein, spontan alle richtigen Entscheidungen zu treffen. Daher ist eine solche Übung samt detaillierter Dokumentation dringend zu empfehlen.

Sie denken darüber nach, IT-Krisenübungen in Ihrem Unternehmen durchzuführen? CyberCompare unterstützt und berät Sie gerne hierzu. Schreiben Sie uns einfach eine E-Mail und wir werden die optimale Lösung für Sie finden.

Übrigens: Der Artikel spiegelt unseren aktuellen Wissensstand wider – aber auch wir lernen jeden Tag dazu. Fehlen aus Ihrer Sicht wesentliche Aspekte, oder haben Sie eine andere Perspektive auf das Thema? Gerne diskutieren wir mit Ihnen und weiteren Experten in Ihrem Hause die gegenwärtigen Entwicklungen vertiefend und freuen uns über Ihr Feedback sowie Anfragen zu einem Austausch.

Und zuletzt noch: Nennungen (oder die fehlende Nennung) von Anbietern stellt keine Empfehlung seitens CyberCompare dar. Empfehlungen sind immer abhängig von der kundenindividuellen Situation.